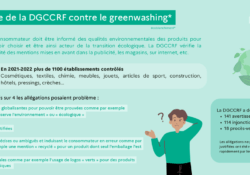

Actions Concrètes ou Leurres, la RSE C’est Pas Que du Vert !

Entre durcissement des mesures, sanctions et actions concrètes de la part de certaines entreprises, la RSE ou Responsabilité Sociétale des Entreprises continue toujours son sillage afin de conscientiser les entreprises et de réduire l’impact de leur activité sur l’environnement et… Continuer la lecture